SSL-Server-geschützte Übertragung soll die Kommunikation zwischen Web-Servern und Benutzern schützen. Unter dem Namen „Drown-Attack“ geistert nun seit einigen Tagen ein Gespenst durch die Fachpresse und auch einige andere Publikationen haben sich des Themas angenommen. Es handelt sich dabei um eine Fehlerquelle im Bereich der Verschlüsselung von Inhalten, speziell auch von Webseiten.

Um was geht es dabei?

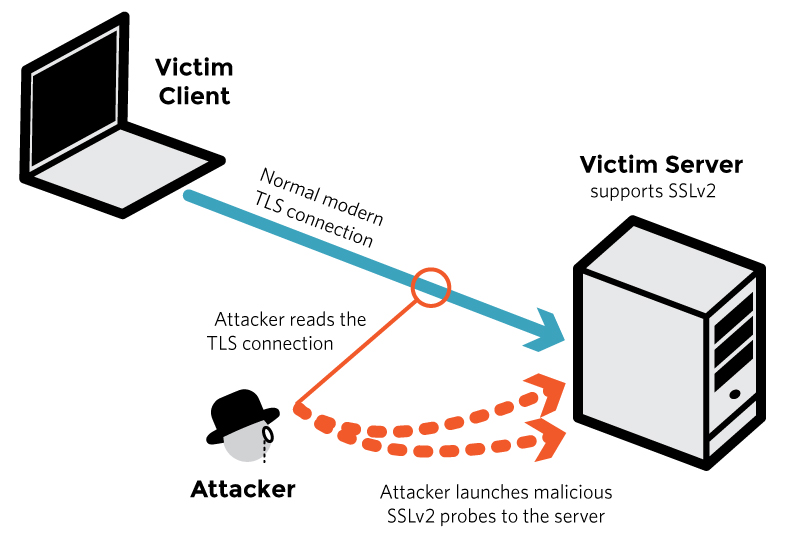

Zur sicheren Kommunikation zwischen zwei Stellen bzw. zur verschlüsselten Übertragung werden Krypto-Werkzeuge wie SSL bzw. TLS eingesetzt. Es hat sich herausgestellt, dass die Versionen SSL 2 und SSL 3 nicht wirklich sicher sind bzw. Fehler enthalten. Eigentlich sollten beide aber auch schon seit Jahren nicht mehr angewendet werden. Dennoch sind diese veralteten Werkzeuge bei vielen Tausenden, auch bei sehr prominenten Servern anzutreffen (gewesen, so der Stand am 28. März 2016).

Es geht bei Drown-Attack nicht um die Zertifikate selber, sondern um die Implemetierung der OpenSSL-Software, die in diesem Kontext eingesetzt wird.

Was kann bei Drown-Attack passieren?

Ein Angreifer kann sich relativ leicht in die Kommunikation zwischen Client (Kunde, der gerade eine Bestellung aufgibt, oder Interessent, der sich gerade für eine Veranstaltung anmeldet oder …) und dem Web-Server einklinken. Damit ist die Verschlüsselung der zu übertragenden Daten ausgehebelt.

Bei allen von BB-ONE.net direkt verwalteten Web-Servern ist dies natürlich nicht so, bei uns werden seit langem diese veralteten Softwarestände nicht mehr eingesetzt und in der Serverkonfiguration sogar explizit unterbunden. Wie dies geht, wird weiter unten beschrieben.

Was ist also gegen Drown-Attack zu tun?

Der erste Schritt wäre ein Test mit Hilfe von automatisierten Werkzeugen.

Auf der WebSite auf der Webseite https://test.drownattack.com ist ein Kurztest verfügbar, der jedoch nur Systeme testet, die bereits als verwundbar erkannt wurden.

Unter der URL https://www.ssllabs.com/ssltest/index.html steht ein ausführlicher Test zur Verfügung, der einige Zeit dauert und eine komplexe Antwort gibt.

In jedem Fall sollte ein fachkundiger Admin zu Rate gezogen werden, um sicherzustellen, dass eine mögliche Verwundbarkeit erkannt und behoben wird.